Mit unseren Datenschutzmodulen erhalten Sie alle notwendigen Elemente der Datenschutzkonformität aufrecht.

Erfahren Sie mehrDokumentieren

Verzeichnis der Verarbeitungstätigkeiten (ROPA)

Datenschutz-Folgenabschätzungen (DPIA)

Berichte & Downloads

Dokumentation ihres berechtigten Interesses

Aufbewahrungs- und Löschfristen

Automatisierte Entscheidungsfindung & KI

Technische & organisatorische Massnahmen (TOM)

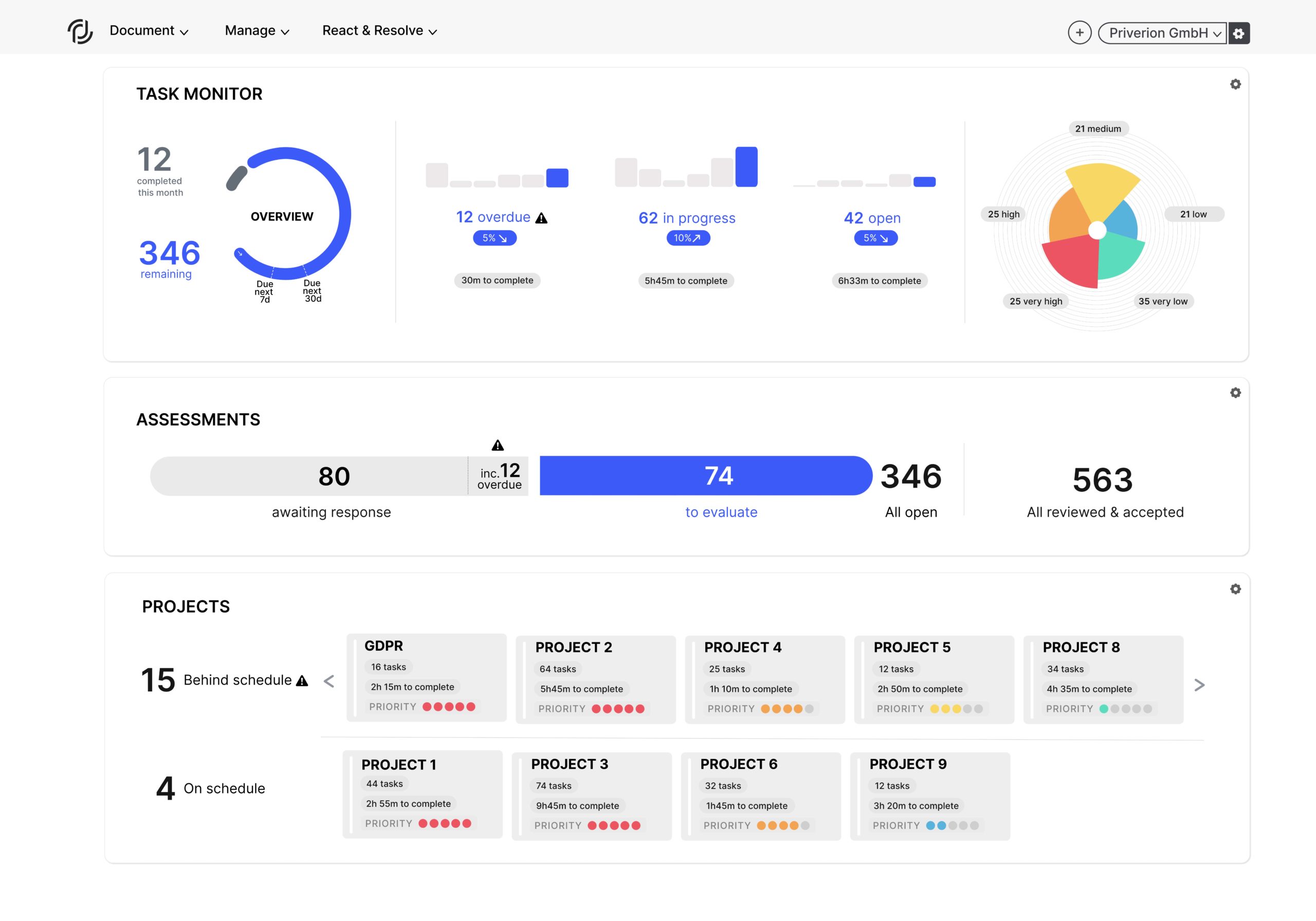

Beurteilungen (Assessments)

Lieferanten (Vendors)

Richtlinien (Policies)

Datenerhebungspunkte

Datenschutzportal (Privacy Center)

Meetings und Aktivitäten

Verwalten

Projekte

Lieferantenrisiken

Prozessrisiko

Datenschutzaudit

Reagieren

& Lösen

Aufgaben

Projekte

Vorfallmanagement (Incident)

Anfragen betroffener Personen (DSR)